El 'malware' como servicio es un modelo criminal dominante, según el Centro Criptológico Nacional (CCN)

Centro Criptológico Nacional (CCN-CERT) Las diez familias de 'malware' más detectadas revelan nuevas ciberamenazas globales

El Centro Criptológico Nacional (CCN) ha alertado de la existencia de diez familias de malware que revelan nuevas amenazas globales. El malware es básicamente software malicioso diseñado para dañar o explotar sistemas informáticos, redes y dispositivos sin el consentimiento del usuario. Puede adoptar numerosas formas: troyanos, virus, gusanos, spyware, ransomware... El 'malware' como servicio es un modelo criminal dominante: los ciberdelincuentes se ofrecen para robar datos, obtener acceso no autorizado, interrumpir sistemas o extorsionar.

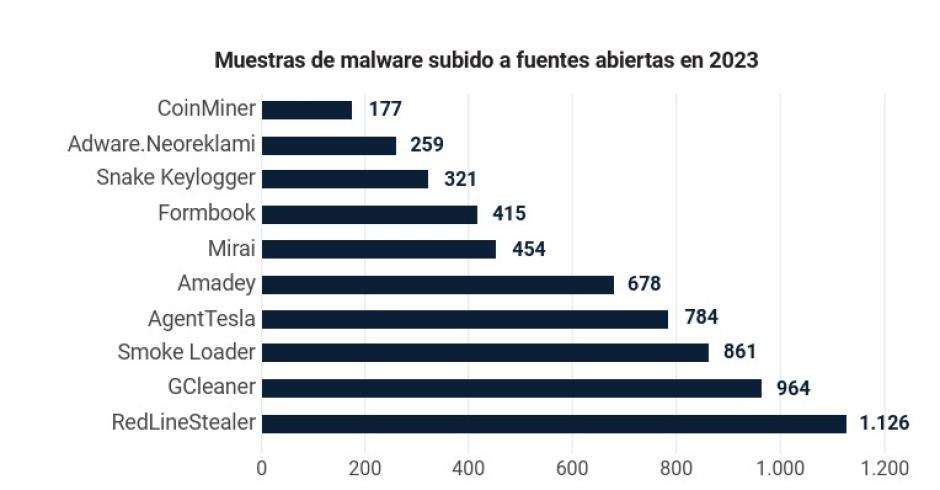

Un claro ejemplo de esto es el modelo de negocio del Malware como Servicio (MaaS). El CCN ha detectado las diez familias de malware más subidas a fuentes abiertas. En la lista destaca el alto número de artefactos de malware ofrecidos en la dark web, lo que subraya el auge de este servicio ilícito. A través de MaaS, incluso los actores menos experimentados pueden llevar a cabo ataques de gran impacto en el ciberespacio de manera relativamente sencilla. El CCN subraya en su último informe que este acceso a herramientas sofisticadas ha democratizado el cibercrimen, haciéndolo más accesible para personas sin conocimientos técnicos avanzados.

A continuación, se resumen estas diez familias de malware:

CoinMiner es un malware que utiliza el hardware del sistema infectado, como la CPU, la GPU o la RAM para minar criptomonedas.

Neoreklami es una familia de adware que utiliza diversos métodos para mostrar anuncios en los sistemas Windows infectados.

Snake Keylogger es un malware cuyo propósito es recopilar credenciales de los usuarios del sistema infectado. Tiene la capacidad de robar credenciales guardadas, registrar las pulsaciones del teclado, hacer capturas de pantalla y acceder a los datos del portapapeles.

Formbook es un infostealer que roba información sensible del sistema infectado como credenciales de acceso, capturas de pantalla y otros tipos de datos confidenciales para enviarlo posteriormente al servidor de mando y control de los atacantes.

Mirai es un malware que escanea Internet en busca de dispositivos IoT para infectarlos, convirtiéndolos en una red de bots controlados remotamente. Normalmente, esta red de bots se suele utilizar para lanzar ataques de denegación de servicio distribuida (DDoS).

Amadey es un malware utilizado para robar información y seguir distribuyendo malware, con la particularidad de que es una botnet, permitiendo llevar a cabo ataques de denegación de servicios distribuida (DDoS).

Agent Tesla es un troyano de acceso remoto (RAT) con capacidades de infostealer empleado para espiar y robar información sensible y credenciales de los sistemas infectados.

Smoke Loader es un tipo de malware conocido como loader o cargador que está diseñado para descargar y ejecutar malware adicional en los sistemas infectados. Smoke Loader es ampliamente utilizado porque permite descargar todo tipo de malware: backdoors, ransomware, cryptominers, infostealers, troyanos bancarios, etcétera.

GCleaner se hace pasar por un software de limpieza y optimización de sistemas Windows, pero realmente es un artefacto dañino que descarga malware adicional en el sistema en el que se ha instalado.

RedLineStealer es un troyano de acceso remoto (RAT) ampliamente utilizado que permite robar y exfiltrar datos sensibles como credenciales o carteras de criptomonedas de los sistemas comprometido.

(Fuente: Centro Criptológico Nacional)

Las muestras de malware que figuran en el gráfico del CCN que se reproduce bajo estas líneas son las que más veces se subieron a plataformas públicas en 2023, lo que sugiere que su detección es relativamente sencilla. Sin embargo, la ausencia de otros «artefactos» no implica que no sean una amenaza real. En muchos casos, estos software más avanzados son difíciles de detectar y, por lo tanto, no aparecen con la misma frecuencia en las plataformas abiertas.

Muestras de malware subidas a fuentes abiertas en 2023

La compartición de inteligencia en fuentes abiertas se ha consolidado como uno de los elementos clave en la ciberseguridad. El CCN subraya que su naturaleza colaborativa permite a las organizaciones mejorar sus defensas frente a las ciberamenazas y, al mismo tiempo, reducir los costes de sus estrategias de seguridad. El análisis y la monitorización de plataformas públicas se han convertido en herramientas cruciales para identificar las tendencias emergentes en el cibercrimen y, con ello, fortalecer las medidas preventivas.

Una de las principales ventajas de este enfoque es la posibilidad de examinar muestras de malware subidas por la comunidad a diversas plataformas. Este análisis, basado en las tipologías y características del malware, ha permitido desvelar modelos de negocio ilícitos que están ganando terreno en el mundo digital.

Otro tipo de artefactos presentes en la lista son los botnets, como Mirai y Amadey, que se emplean comúnmente para llevar a cabo ataques DDoS (Denegación de Servicio Distribuida). Este tipo de ataque es frecuentemente utilizado por grupos hackers para interrumpir la actividad de sitios web y servicios en línea de manera masiva.

El análisis de estas plataformas públicas, junto con la colaboración en el ámbito de la inteligencia compartida, sigue siendo esencial para la defensa contra las ciberamenazas. El CCN subraya que aunque el malware más común sea el más fácil de identificar, los cibercriminales continúan innovando y adaptando sus tácticas, lo que requiere una vigilancia constante y una colaboración estrecha entre organizaciones de ciberseguridad.